O que é o 51% attack em blockchain? É o risco real que pode derrubar qualquer criptomoeda, e você precisa entender como se proteger agora.

O que é um ataque de 51% e por que ele ameaça sua carteira digital

Vamos combinar: se você investe em cripto, já ouviu falar em segurança descentralizada.

A verdade é a seguinte: um ataque de 51% acontece quando um grupo controla mais da metade do poder de processamento da rede.

Isso permite manipular a ordem das transações e reverter as já confirmadas.

Mas preste atenção: o maior perigo é o duplo gasto, onde a mesma moeda é usada duas vezes.

Imagine comprar um produto, o vendedor confirmar o pagamento, e depois a transação sumir do blockchain.

Isso destrói a confiança e pode quebrar o valor da criptomoeda em horas.

Aqui está o detalhe: redes baseadas em Prova de Trabalho (PoW), como o Bitcoin original, são as mais vulneráveis.

Porque o atacante precisa dominar a mineração, o que exige máquinas caras e muita energia elétrica.

No Brasil, um ataque desses em uma moeda pequena custaria de R$ 50 mil a R$ 200 mil por hora, dependendo do hash rate.

O grande segredo? Criptomoedas com menor poder de hash total são alvos fáceis.

Redes com menos mineradores têm centralização disfarçada, abrindo brecha para o controle.

Por isso, antes de investir, cheque sites como CoinMarketCap para ver a distribuição de mineração.

Pode confessar: você já pensou que blockchain era 100% seguro e imutável?

A realidade é que a imutabilidade depende da descentralização honesta do poder de hash.

Sem isso, qualquer rede pode sofrer um 51% attack, virando pó em questão de dias.

Em Destaque 2026: O ataque de 51% em blockchain ocorre quando uma única entidade ou grupo controla a maioria do poder de mineração ou validação de uma rede, permitindo manipular transações e potencialmente realizar duplo gasto.

O Ataque de 51% em Blockchain: O Que É e Por Que Você Precisa Entender Agora

Olha só, no mundo das criptomoedas, a segurança é a espinha dorsal de tudo. Mas existe um fantasma que assombra as redes descentralizadas: o famoso Ataque de 51%.

Vamos combinar, esse é um risco real que pode, sim, abalar a confiança e a estabilidade de qualquer criptomoeda, especialmente as menores.

A verdade é a seguinte: entender como ele funciona não é só para especialistas. É crucial para quem investe ou se interessa por esse universo.

Para você ter uma ideia clara do que estamos falando, preparei um Raio-X desse tipo de ataque:

| Característica | Detalhe Essencial |

|---|---|

| Controle Necessário | Mais de 50% da capacidade de processamento (poder de hash) da rede. |

| Objetivo Principal | Manipular a ordem das transações e reverter blocos confirmados. |

| Principal Ameaça Financeira | O temido duplo gasto de criptomoedas. |

| Redes Mais Vulneráveis | Principalmente as baseadas em Prova de Trabalho (PoW). |

| Fatores de Risco | Criptomoedas com menor poder de hash total são mais suscetíveis. |

| Consequência Direta | Erosão da confiança e reputação da criptomoeda afetada. |

| Mecanismos de Mitigação | Consensos alternativos como Prova de Participação (PoS). |

O Que É o Ataque de 51% em Blockchain: Definição e Mecanismo

Vamos direto ao ponto: um Ataque de 51% acontece quando um único minerador ou um grupo de mineradores consegue controlar mais da metade (51% ou mais) do poder de processamento, ou “hash rate”, de uma rede blockchain.

Isso não é pouca coisa. Com essa maioria, eles ganham uma capacidade imensa de manipular o registro das transações.

Pode confessar, parece assustador, né? E é. A essência da segurança de uma blockchain está na descentralização. Quando ela falha, o sistema fica vulnerável.

A segurança de uma blockchain depende criticamente da descentralização do poder de hash. É a base de toda a confiança.

Como Funciona um Ataque de Maioria em Redes Descentralizadas

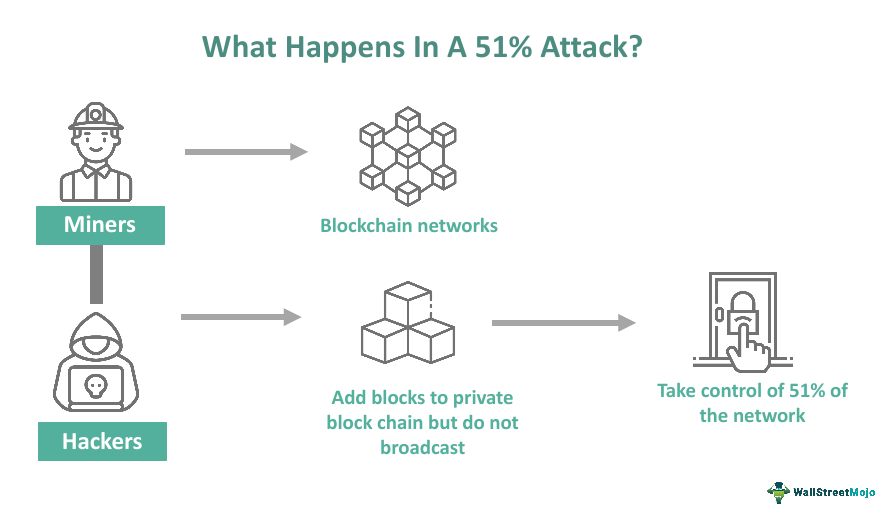

Aqui está o pulo do gato: o atacante, com sua maioria de poder de hash, pode criar uma “versão” alternativa da blockchain, uma cadeia privada de blocos.

Nessa cadeia, ele registra transações que não são visíveis para o resto da rede. O objetivo principal é a manipulação da ordem das transações.

Ele usa esse poder para reverter transações que já foram confirmadas na cadeia pública. É como se ele pudesse apagar o que já foi escrito, ou melhor, reescrever a história.

Enquanto isso, a rede legítima continua minerando, mas o atacante está sempre um passo à frente, construindo uma cadeia mais longa em segredo.

Consequências do Ataque de 51%: Duplo Gasto e Manipulação

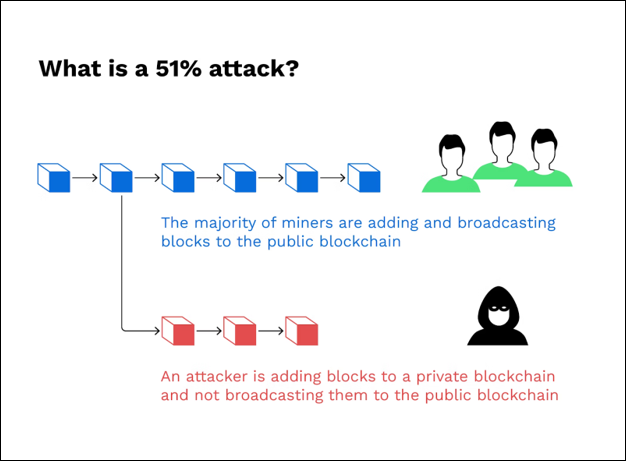

A consequência mais grave? O famoso duplo gasto. Imagine que o atacante envia criptomoedas para alguém (transação A) na cadeia pública.

Ao mesmo tempo, ele envia as mesmas criptomoedas para uma carteira sob seu controle (transação B) na sua cadeia privada.

Quando sua cadeia privada se torna a mais longa e é transmitida para a rede, a transação A é “apagada”, e a transação B é confirmada. Ele gastou a mesma moeda duas vezes!

A reversão de transações confirmadas é uma consequência direta, e o duplo gasto de criptomoedas é a principal ameaça financeira. Isso pode erodir completamente a confiança na criptomoeda afetada.

Vulnerabilidade Blockchain: Quais Redes Estão em Risco?

Vamos ser francos: redes baseadas em Prova de Trabalho (PoW) são as mais vulneráveis a este tipo de ataque. É onde o poder computacional é rei.

Criptomoedas com menor poder de hash total apresentam maior risco. Pense em redes menores, com menos mineradores e, consequentemente, menos segurança distribuída.

Para uma rede como o Bitcoin, por exemplo, o custo para montar um Ataque de 51% seria astronomicamente alto em 2026. A quantidade de hardware e energia necessária é proibitiva.

Já para altcoins menores, o cenário muda. O custo de alugar ou comprar poder de hash pode ser viável, tornando-as alvos mais fáceis.

Prevenção de Ataques de Consenso: Estratégias de Segurança

Mas nem tudo está perdido! A principal defesa contra um Ataque de 51% é a descentralização. Quanto mais mineradores independentes, mais difícil é para um único ator controlar a maioria.

Mecanismos de consenso alternativos, como a Prova de Participação (PoS), buscam mitigar esta vulnerabilidade. No PoS, a segurança não depende do poder de hash, mas da quantidade de moedas que um validador “aposta”.

A Ethereum, por exemplo, fez a transição para PoS justamente para aumentar sua resiliência a esses ataques, um movimento estratégico para reforçar sua segurança.

Outras estratégias incluem o monitoramento constante do poder de hash da rede e a implementação de algoritmos de mineração que dificultam a concentração de poder, como explicado em detalhes pela Binance Academy.

Exemplos Históricos de Ataques de taque de 51%: Lições Aprendidas

Pode parecer teoria, mas aconteceu: embora Ataques de 51% sejam teoricamente possíveis, eles exigem recursos significativos em grandes blockchains.

Contudo, algumas criptomoedas menores já sofreram com isso. O Ethereum Classic (ETC) e o Verge (XVG) são exemplos notórios que enfrentaram múltiplos ataques de 51% no passado.

Esses eventos resultaram em milhões de dólares em perdas devido a duplos gastos e, mais importante, uma severa perda de confiança da comunidade.

A lição é clara: a segurança de uma rede não é um luxo, é uma necessidade. Ataques bem-sucedidos podem erodir a confiança na criptomoeda afetada de forma irreversível.

Poder de Hash e Mineração Maliciosa: Como Ocorre o Ataque

Vamos entender a mecânica: o poder de hash é a capacidade computacional de um minerador para resolver os complexos problemas matemáticos necessários para adicionar um novo bloco à blockchain.

Um atacante, com uma vasta quantidade de hardware de mineração (ASICs, GPUs), concentra esse poder. Isso é a mineração maliciosa.

Ele então usa essa capacidade para minerar blocos em segredo, formando uma cadeia paralela. A rede legítima continua trabalhando, mas a cadeia do atacante cresce mais rápido.

Quando a cadeia maliciosa se torna mais longa que a legítima, ela é transmitida para a rede e aceita como a “verdadeira”. É aí que a manipulação se concretiza.

Impactos na Segurança de Rede Descentralizada Após um Ataque

O estrago vai além do financeiro: a segurança de rede descentralizada é abalada em sua fundação. A promessa de imutabilidade e confiança sem intermediários é quebrada.

A reputação da criptomoeda sofre um golpe duríssimo. Investidores perdem a fé, o preço da moeda despenca, e a liquidez seca.

A comunidade se divide, e a rede pode até ser abandonada. Recuperar a credibilidade é um desafio gigantesco, por vezes impossível.

“A verdadeira força de uma blockchain reside na sua capacidade de resistir a ataques, mantendo a integridade e a confiança dos seus participantes. A descentralização é a sua armadura.”

Por isso, a vigilância e a inovação em mecanismos de consenso são constantes. A busca por sistemas mais robustos e antifrágeis é incessante, como você pode aprofundar na Coindesk.

Ataque de 51%: Vale a Pena o Risco?

Olha só, depois de tudo que vimos, a pergunta que fica é: esse risco vale a pena? A verdade é que o Ataque de 51% é uma ameaça real, especialmente para redes menores.

Para quem busca segurança em suas transações e investimentos, entender essa vulnerabilidade é fundamental. Não é para entrar em pânico, mas para estar ciente.

A segurança de uma blockchain depende criticamente da descentralização do poder de hash. Quanto mais distribuída, mais forte ela é.

Por isso, ao escolher uma criptomoeda, sempre olhe para a robustez da sua rede. A descentralização é a sua melhor amiga nesse universo.

3 Ações Práticas Para Você Se Proteger Hoje Mesmo

Vamos combinar: teoria é importante, mas ação é o que muda o jogo.

Aqui estão três movimentos que você pode fazer agora para dormir mais tranquilo.

- Escolha criptomoedas com hash rate robusto. Antes de investir, pesquise o poder computacional da rede. Projetos como Bitcoin e Ethereum são muito mais caros e difíceis de atacar. Evite moedas pequenas e obscuras com mineração centralizada.

- Espere por mais confirmações em transações grandes. A regra é simples: quanto maior o valor, mais paciência você precisa. Para uma transação de alto valor, espere pelo menos 6 confirmações em blockchains como a do Bitcoin. Isso torna um ataque de reversão praticamente inviável.

- Diversifique seus ativos em blockchains diferentes. Não coloque todos os seus ovos na mesma cesta descentralizada. Ter exposição em redes com consensos distintos (como PoW e PoS) reduz seu risco sistêmico. Se uma rede sofrer um problema, a outra pode permanecer estável.

Perguntas Que Todo Mundo Faz Sobre Ataques de Maioria

Quanto custaria para fazer um ataque de 51% no Bitcoin?

É proibitivamente caro e praticamente inviável hoje.

Estamos falando de controlar mais da metade do poder de hash global, que custaria centenas de milhões de dólares em hardware e energia elétrica. O custo-benefício simplesmente não existe, tornando a rede Bitcoin extremamente segura contra esse tipo de ameaça.

O que acontece com uma criptomoeda depois de sofrer um ataque?

A confiança no projeto pode desabar rapidamente.

O preço da moeda tende a cair de forma brusca, os exchanges podem suspender negociações e depósitos, e a reputação da blockchain fica manchada por anos. Alguns projetos nunca se recuperam totalmente de um evento desses.

Prova de Participação (PoS) elimina completamente esse risco?

Não elimina, mas muda radicalmente a equação do ataque.

Em vez de poder computacional, o atacante precisaria controlar mais da metade das moedas em stake (apostadas). Isso é financeiramente autodestrutivo, pois desvalorizaria seu próprio colateral. Redes como Ethereum 2.0 foram desenhadas para tornar esse ataque economicamente irracional.

O Segurança Está na Descentralização de Verdade

A verdade é a seguinte: blockchain é uma tecnologia de confiança, mas essa confiança precisa ser distribuída.

O ataque de 51% é o lembrete mais claro de que centralização, em qualquer forma, é um ponto fraco.

Como investidor ou usuário, seu papel é entender onde está o poder.

Escolha redes onde esse poder esteja espalhado por milhares de mãos, não concentrado em poucas.

É assim que a gente constrói um sistema que realmente resiste.

E aí, qual criptomoeda você acha que tem a descentralização mais sólida hoje?